Ventajas de la Administración Eficiente de Usuarios

Resumen

Establecer perfiles de usuario bien diferenciados (como administrador, instructor, estudiante, supervisor, etc.) es fundamental.

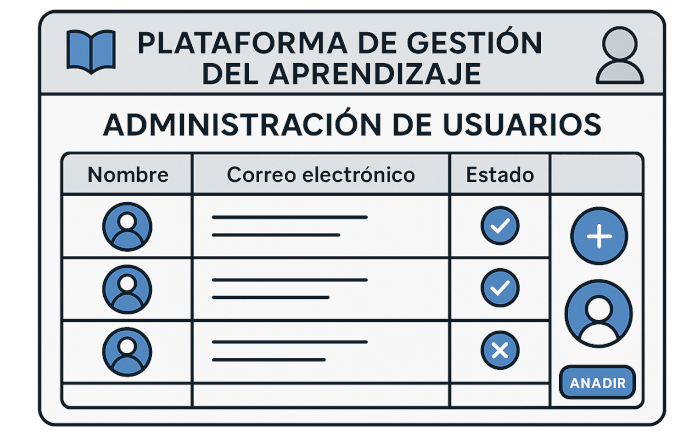

1. Roles y permisos definidos

Establecer perfiles de usuario bien diferenciados (como administrador, instructor, estudiante, supervisor, etc.) es fundamental. Cada rol debe tener permisos claramente definidos para evitar confusiones y mantener la seguridad de los datos. Por ejemplo, solo los administradores deberían poder modificar configuraciones globales o crear categorías de cursos, mientras que los instructores deberían tener acceso solo a sus cursos y estudiantes asignados.

2. Automatización del registro y matriculación

Automatizar la creación de usuarios y su inscripción en cursos específicos mejora la eficiencia y reduce errores humanos. Esto puede lograrse mediante:

- Integración con sistemas de recursos humanos o bases de datos institucionales.

- Importación masiva de usuarios mediante archivos CSV.

- Autoinscripción con claves de acceso o enlaces especiales.

Esto permite una rápida asignación de cursos según roles, departamentos o niveles educativos.

3. Segmentación y agrupación de usuarios

Organizar a los usuarios en grupos, cohortes o departamentos permite una gestión más ordenada. Esto es útil tanto para asignar contenidos como para generar reportes específicos por equipo, área o proyecto. También facilita la comunicación segmentada y personalizada dentro de la plataforma.

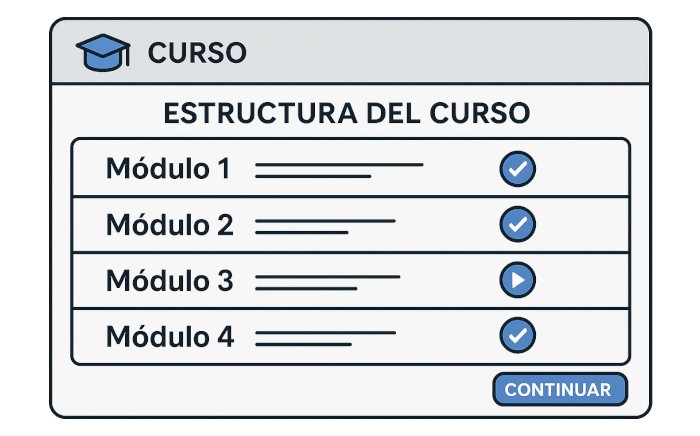

4. Seguimiento del progreso y reportes

Un LMS bien administrado debe ofrecer paneles e informes para monitorear el desempeño de los usuarios. Esto permite detectar quiénes han completado sus cursos, quiénes están en riesgo de abandono o necesitan apoyo adicional. Los administradores y líderes pueden tomar decisiones basadas en datos reales y actualizados.

5. Ciclo de vida del usuario y control de acceso

Es importante tener políticas claras sobre la creación, mantenimiento y eliminación de cuentas. Por ejemplo, desactivar usuarios inactivos, establecer fechas de expiración para accesos temporales, y asegurar que ex-empleados o exalumnos no conserven acceso a materiales sensibles. El control de acceso también puede reforzarse mediante autenticación segura (como autenticación en dos pasos o integración con sistemas de inicio de sesión único – SSO).